如何应对Token漏洞泄漏:安全防护与修复策略

- By imtoken钱包下载ios

- 2025-11-23 04:01:30

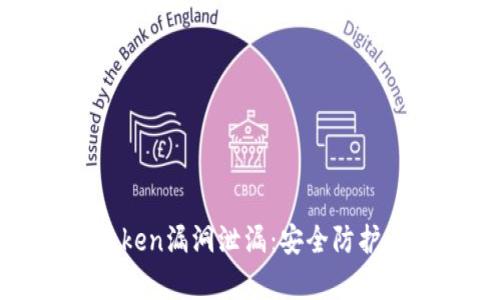

在如今的数字化时代,Token(令牌)作为一种安全凭证,广泛应用于身份验证和数据访问控制。Token的泄漏往往会导致网络攻击、数据窃取等严重后果。因此,了解Token泄漏的原因、影响以及相应的防护措施显得至关重要。本篇文章将详细探讨Token泄漏的各个方面,并提出有效的应对策略。

一、什么是Token泄漏?

Token泄漏指的是身份验证Token以不安全的方式暴露,攻击者可以利用这些泄漏的Token进行未授权的访问。Token通常是由服务器生成的字符串,用于表示用户的身份信息,保持用户会话的有效性。Token的泄漏可能源于多种原因,例如不安全的存储方式、传输过程中的中间人攻击、滥用API等。

二、Token泄漏的原因

Token泄漏的原因可以归结为以下几个方面:

1. 不安全的存储:如果应用程序将Token以明文形式存储在客户端或服务端,任何人都可以轻易地访问这些信息。

2. 不安全的传输:在没有使用SSL/TLS加密的情况下,Token在客户端和服务端之间传输时可能被窃取。

3. 代码漏洞:应用程序中的代码漏洞(例如XSS攻击)可能导致Token被恶意脚本获取。

4. 社会工程学:攻击者通过钓鱼攻击等手段,骗取用户的Token。

三、Token泄漏的影响

Token泄漏对个人用户、企业和整个网络生态系统都会造成严重影响:

1. 用户数据的泄露:攻击者可以使用泄漏的Token访问用户的个人信息,造成隐私泄露。

2. 财务损失:企业可能面临直接的财务损失,尤其在敏感操作如金钱转账中,丧失Token意味着巨大的风险。

3. 企业声誉受损:安全事件可能导致客户对企业的不信任,从而影响公司的品牌形象和客户忠诚度。

4. 法律责任:在某些情况下,企业可能因未能保证用户数据安全而面临法律诉讼。

四、如何防止Token泄漏?

为了有效防止Token泄漏,企业可以采取以下策略:

1. 安全的Token存储:使用加密算法存储Token,并在客户端禁用Token的直接访问。使用HTTPOnly和Secure标志,以减少Token在浏览器中的暴露。

2. 采用HTTPS协议:确保所有与服务器的通信都通过HTTPS加密,防止中间人攻击。

3. 定期审查代码:定期进行安全审查和渗透测试,及时发现和修复漏洞。

4. 增强用户教育:通过用户教育,提高用户对钓鱼攻击和其他社会工程学攻击的警觉性。

五、Token泄漏后的应对措施

如果发生Token泄漏,企业需要迅速采取一些应对措施:

1. 撤销被泄漏的Token:立即使泄漏的Token失效,防止攻击者使用。

2. 通知用户:通知受影响的用户,告知他们可能的风险,并建议更改密码。

3. 进行安全评估:对系统进行深入评估,找出泄漏的根本原因,确保不会再次发生。

4. 更新安全策略:根据防止Token泄漏的最佳实践,更新并加强现有的安全策略。

六、相关如何发现Token泄漏?

发现Token泄漏是一项挑战,企业需要采取一系列监控和审计措施:

1. 日志分析:定期检查访问日志,识别异常的访问行为,如频繁的失败登录或来自不明IP的请求。

2. 安全工具:使用网络安全工具,如入侵检测系统(IDS)、入侵防御系统(IPS)等,监测潜在的泄漏事件。

3. 异常检测机制:建立异常行为检测机制,对用户行为进行分析,以发现不寻常的模式。

4. 用户反馈:鼓励用户报告任何可疑的活动,及时反馈可以帮助企业发觉潜在的风险。

七、相关Token失效的策略是什么?

Token失效策略是保障安全的重要措施,主要包括以下几个方面:

1. 有效期管理:为每个Token设置有效期,超时后自动失效,减少被盗用的风险。

2. 刷新机制:使用刷新Token机制,将长期有效的访问Token分离,确保短期Token的安全性。

3. 规则失效:定义明确的失效规则,如用户更改密码后,所有Token失效,以阻止潜在风险。

4. 退役机制:及时回收不再使用的Token,确保它们不会被非授权用户再次利用。

八、相关对于Token管理,企业应该遵循哪些最佳实践?

在Token管理方面,企业应遵循以下最佳实践:

1. 加密存储:使用境外或对称加密算法存储Token,确保它们在存储及传输过程中不被恶意获取。

2. 定期审计:企业需定期审计Token使用情况,识别潜在风险和不当行为。

3. 安全教育:定期进行安全意识培训,增强员工对Token及相关安全控制的认知。

4. 监控与响应:建立实时监控机制,快速响应潜在的Token泄漏事件,避免损失扩大。

九、相关如何提升用户对Token安全的意识?

提升用户对Token安全的意识,需要企业采取多种措施:

1. 教育培训:开展定期的用户教育活动,讲解Token的安全性及其重要性。

2. 信息共享:在适当的情况下与用户分享Token泄漏事件的相关信息,提示用户增强警觉。

3. 引入双因素认证:通过第二道认证手段提升安全防护,让用户在使用Token时倍感放心。

4. 强制使用强密码:鼓励用户创建强密码,并定期更改,以增强账户安全。

通过以上讨论,我们可以看到,Token泄漏是一种严重的安全风险,但通过有效的防护措施和响应策略,企业可以大幅降低风险,共同构建一个安全的网络环境。要想在这场网络安全的战斗中立于不败之地,企业需持续关注和强化Token的管理与保护。